Blog Te interesa

- Comunidad

- :

- Comunidad Empresas

- :

- Te interesa empresas

- :

- Boletín semanal nº 6 Noticias Seguridad

Boletín semanal nº 6 Noticias Seguridad

- Suscribirse a un feed RSS

- Marcar como nuevo

- Marcar como leída

- Favorito

- Suscribir

- Página de impresión sencilla

- Informe de contenido inapropiado

12-07-2016 9:27

* Crean un malware capaz de robar datos con un ventilador de PC

Un grupo de investigadores de la Universidad Ben Gurion de Israel asegura haber creado un nuevo tipo de malware, capaz de robar datos personales de un ordenador aislado, es decir, que no disponga de conexión a Internet, de una cámara o hardware de audio, utilizando para ello únicamente los sonidos generados por el procesador y los ventiladores del mismo.

http://muyseguridad.net/2016/06/29/malware-ventilador-pc/

* Medjack 2: APT orientadas a salud y medicina

Medjack (Medical Device Hijack) es la nomenclatura que se ha asignado a un tipo determinado de ataque contra un hospital, más concretamente contra los dispositivos médicos. El propósito de Medjack era introducirse en las redes de los hospitales y crear puertas traseras en ellas. Una vez infectaban los dispositivos con malware, trataban de moverse lateralmente para robar información sensible. Medjack 2 es la segunda edición de este ataque, con similar propósito pero con una novedad: los atacantes añaden una capa de camuflaje con respecto a Medjack para poder burlar las medidas de seguridad.

http://www.outlookseries.com/A0977/Security/3499_MEDJACK_2_Attacks_Hospital_Devices.htm

https://www.deepdotweb.com/2016/06/26/655000-healthcare-records-patients-being-sold/

* Vulnerabilidades en certificados gratuitos de StartEncrypt

Thijs Alkemade (@xnyhps), un investigador de seguridad de la empresa holandesa CompuTest, ha descubierto múltiples defectos de diseño e implementación de StartEncrypt, una herramienta creada en junio pasado por la empresa israelí StartCom para emitir certificados SSL gratis. Esta oferta es la competencia de Let's Encrypt. Los usuarios que desean implementar certificados libres de StartSSL aprovechando esta oferta de StartEncrypt, sólo tienen que descargar un cliente de Linux y desplegarlo en los servidores. Este cliente realiza un proceso de validación de dominio, emite e instala un certificado SSL de "Validación Extendida" (EV) para el dominio que ha encontrado en el servidor.

http://news.softpedia.com/news/flaws-in-free-ssl-tool-allowed-attackers-to-get-ssl-certificates-for-any-dom...

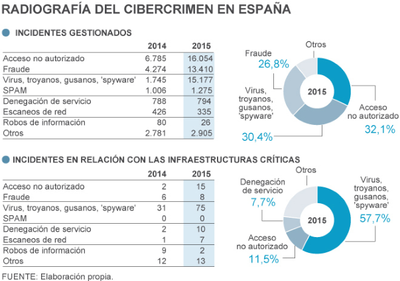

* El cibercrimen se duplica en España

* Anuncio chino infecta 85 millones de usuarios de Android para obtener más clics

Una campaña de malware basado en Android se ha encontrado para controlar un máximo de 85 millones de dispositivos Android en todo el mundo y está haciendo su banda un estimado de $ 300.000 por mes en ingresos por publicidad fraudulenta. Una compañía de publicidad china llamada Yingmob se encarga de distribuir el malware en una escala masiva y parece ser la misma firma detrás Yispecter IOS software malicioso , la compañía de seguridad cibernética Check Point reveló.

http://thehackernews.com/2016/07/android-malware-china.html

* Vulnerabilidades en el sito web de BMW permiten robar sesiones

Recientemente, el investigador de seguridad Benjamin Kunz Mejri de Vulnerability-Lab ha revelado una serie de vulnerabilidades 0-Day que residen en el dominio del sitio web oficial de BMW y en el portal de ConnectedDrive. Las vulnerabilidades permanecen sin parchear y totalmente abiertas a cualquier atacante. VIN es un código único para identificar modelos de vehículos individuales conectados al servicio. La primera es una vulnerabilidad en el manejo de sesión de VIN (Vehicle Identification Number) que reside en la aplicación oficial de BMW ConnectedDrive. Este es un sistema de información y entretenimiento que ofrece una amplia gama de servicios inteligentes y aplicaciones que proporcionan información y entretenimiento durante el viaje, así como permite recibir-leer-responder correos electrónicos, administrar dispositivos conectados, ayuda a regular el sistema de calefacción, las luces y la alarma y permite obtener información del tráfico en vivo.

http://thehackernews.com/2016/07/bmw-hacking-smart-car.html

* Google lanza 100 actualizaciones para Android

Google lanzó un gran lote de parches para Android. En total son más de 100 correcciones a componentes del sistema operativo y ciertos controladores específicos de distintos fabricantes.

El componente "Mediaserver" de Android, que maneja el procesamiento de secuencias de vídeo y audio, ha sido fuente de muchas vulnerabilidades en el pasado y fue componente con mayor cantidad de actualizaciones de seguridad. Es responsable del 16 vulnerabilidades de Android, incluyendo 7 defectos críticos que pueden permitir a un atacante ejecutar código con privilegios elevados.

http://www.csoonline.com/article/3092238/security/google-fixes-over-100-flaws-in-android-many-in-chipset-dr...

* Facebook Messenger añade cifrado de extremo a extremo (opcional) para conversaciones secretas

Facebook ha comenzado el despliegue de cifrado de extremo a extremo para su aplicación Messenger, haciendo así las conversaciones de sus usuarios completamente privada.

La función de cifrado de extremo a extremo, llamado " Conversaciones secretas ", permitirá a los usuarios de Messenger para enviar y recibir mensajes de una manera que nadie, ni siquiera el FBI con una orden de piratas informáticos, y ni siquiera el mismo Facebook, puede interceptarlos.

http://thehackernews.com/2016/07/facebook-messenger-secret-conversation.html

* Los hackers pueden robar tu clave de cajero automático de su SmartWatch o pulsera de ejercicios

Un estudio reciente de la Universidad de Binghamton también sugiere su SmartWatch o rastreador de fitness no es tan seguro como usted piensa - y que podría ser utilizado para robar su código PIN de la atmósfera.

El riesgo radica en los sensores de movimiento utilizados por estos dispositivos portátiles. Los sensores también recoger información sobre sus movimientos de la mano, entre otros datos, por lo que es posible que "los atacantes se reproducen las trayectorias" de la mano y "recuperan las entradas de clave secreta.“

http://thehackernews.com/2016/07/hacking-smartwatch-atm.html