¿Qué hacer si nos roban el teléfono móvil?

En primer lugar, tenemos que saber que la mejor protección antirrobo pasa por la prevención y ello implica instalar una aplicación de seguridad que pueda ayudarnos en caso de que tengamos algún problema.

Es muy importante tener claros algunos aspectos relacionados con la seguridad del terminal:

- Protege con contraseña el móvil o tablet. Tal y como habrás pensado, cuanto más robusta sea la contraseña, mejor.

- Activa la protección contra desinstalación. De esta manera, evitas que cualquiera pudiera desinstalar tu aplicación de seguridad, salvo que conozca tu código PIN.

- Es conveniente no desactivar, salvo que la batería esté muy baja, los servicios de localización del terminal y la conexión de datos. Ello nos garantizará poder localizar nuestro terminal en caso de extravío.

- Hacer una copia de seguridad de fotos y videos importantes, así como de contactos, mensajes y registros de llamadas. Si perdemos el terminal y no lo recuperamos, al menos tendremos a salvo lo más valioso de su contenido.

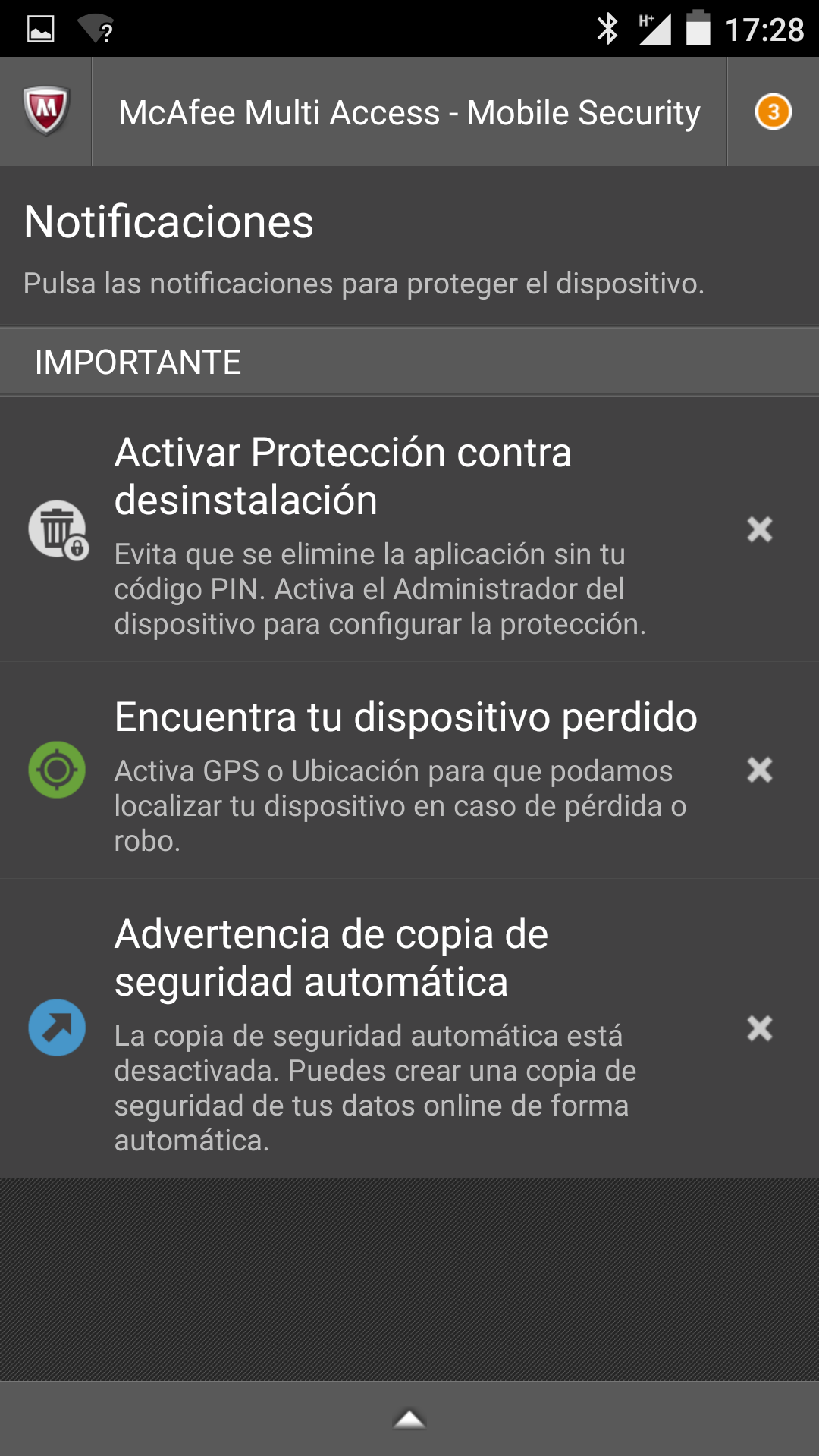

Una aplicación que recomiendo es McAfee Multi Access. Al iniciarla por primera vez en el teléfono, se mostrarán diversas advertencias en la pantalla principal, para que tomemos las precauciones adecuadas:

Siguiendo las anteriores medidas de seguridad, nuestro móvil o tablet estará preparado ante circunstancias desagradables.

McAfee Multi Access no puede evitar que algún amigo de lo ajeno se haga con tu móvil. De hecho, los teléfonos son a día de hoy el objeto más sustraído, por delante del dinero en efectivo o de la cartera.

Si tienes la mala suerte de comprobar que tu móvil ha desaparecido, busca cuanto antes una conexión a Internet (desde el móvil de un amigo o desde un ordenador), entra en www.aplicateca.es con tus claves, y desde McAfee Multi Access, sigue las siguientes instrucciones:

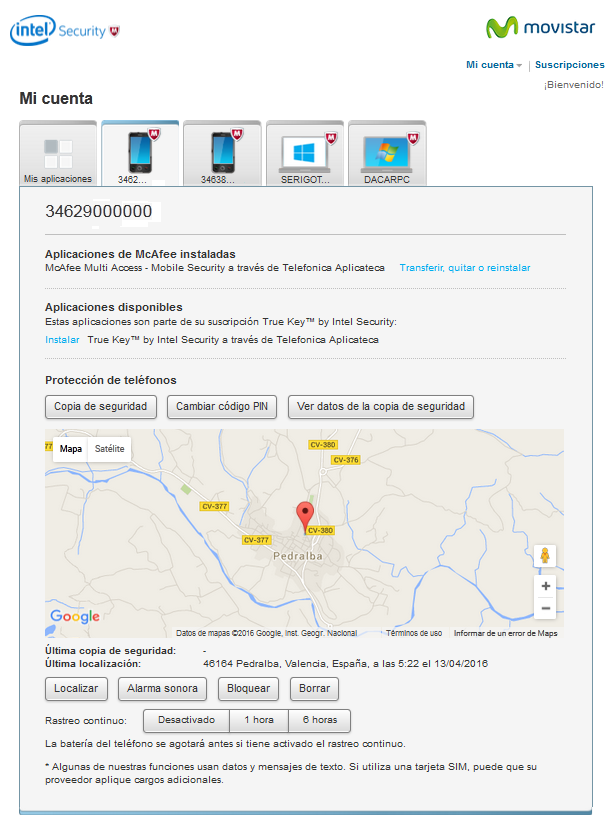

1. Desde tu cuenta de McAfee Multi Access, pulsa en el icono correspondiente al teléfono o tablet extraviado/robado.

2. En primer lugar, trata de localizar el dispositivo. Pulsa en el botón “Localizar”. La localización puede tardar unos segundos. Finalizado el proceso, se mostrará la ubicación en un mapa.

3. Si reconoces la ubicación y te encuentras en ese momento en la misma ubicación, pulsa en “Alarma sonora”. Te ayudará a encontrar el dispositivo extraviado.

4. Si no reconoces la ubicación, pulsa inmediatamente en el botón “Bloquear”. Esto impedirá que el portador de tu teléfono pueda hacer uso de él, así como acceder a tu información personal o de empresa.

Para desbloquear el teléfono o tablet, es necesario conocer el PIN de la aplicación. Si no lo recuerdas, puedes crear uno nuevo desde la opción “Cambiar código PIN”.

5. Puedes realizar un rastreo continuo del dispositivo. Puedes seleccionar “1 hora” o “6 horas” de duración. La ruta seguida por el dispositivo será mostrada en un mapa con una línea continua. Ten en cuenta que el rastreo puede hacer que la batería se agote antes. Pulsa “Desactivado” cuando desees finalizar el rastreo.

6. Mientras tanto, puedes solicitar una “Copia de seguridad” de los datos críticos del teléfono. Al pulsar en este botón, podrás realizar una copia de los contactos, mensajes de texto o el registro de llamadas. La copia de seguridad se realiza a distancia, y funcionará aunque el terminal se haya bloqueado desde la opción descrita más arriba.

Los datos de la copia de seguridad pueden ser consultados pulsando en el botón “Ver datos de la copia de Seguridad”.

A esta sección se accede desde Mi Cuenta, pulsando en el botón “Ver datos de la copia de seguridad”. Los usuarios también tienen la posibilidad de guardar en favoritos la dirección web de esta nueva página, de manera que podrán acceder a ella directamente, indicando su número de teléfono (o dirección de correo electrónico, en caso de tablets) y el PIN de 6 dígitos.

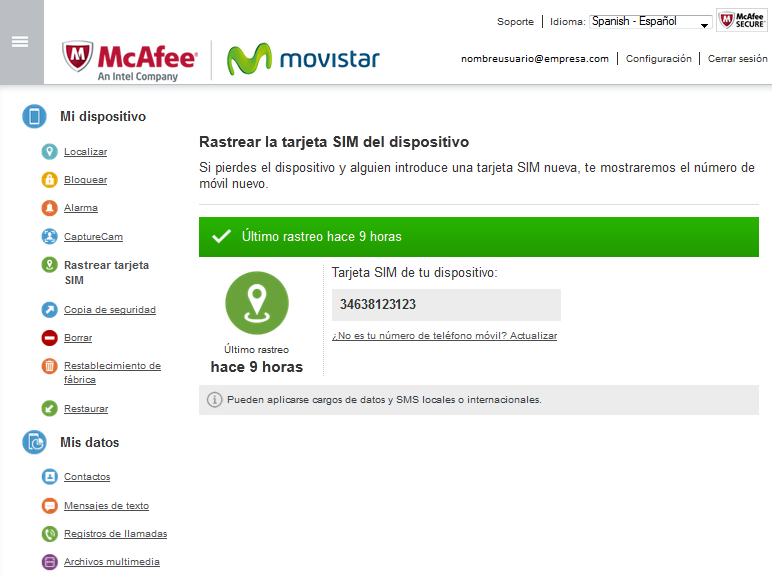

7. “Rastrear tarjeta SIM”. Permite averiguar cuál es el número de teléfono de la nueva tarjeta SIM insertada en tu dispositivo. Esta función es especialmente útil cuando un desconocido roba nuestro terminal y cambia la tarjeta SIM para seguir haciendo uso del mismo.

La modificación de la tarjeta SIM es detectada por la propia aplicación, que avisa de forma automática mediante el envío de un correo electrónico a nuestra dirección de correo electrónico, aunque también puede ser comprobada desde aquí.

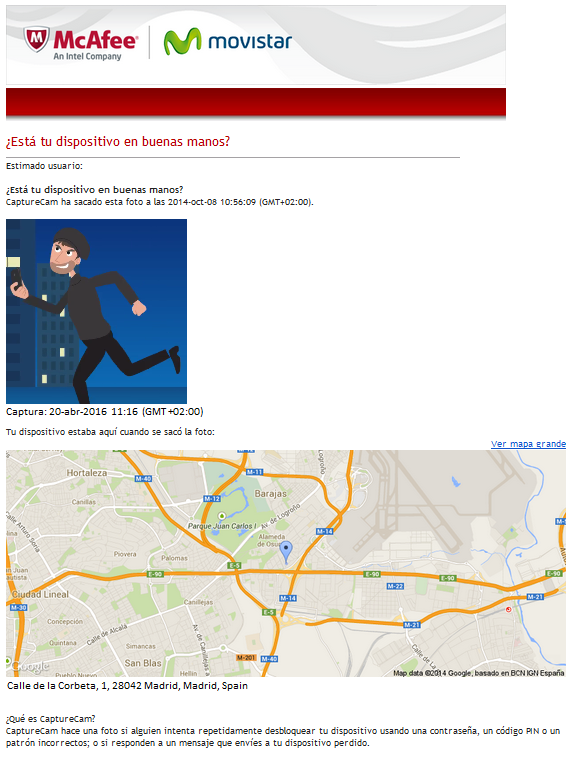

8. “CaptureCam”. Esta opción es muy útil y sirve para conocer la identidad de quien ha sustraído o recogido nuestro terminal extraviado. Al pulsar en ella, simplemente tenemos que elegir un mensaje, que será enviado a la pantalla de nuestro dispositivo con un sonido y una vibración, que alertará al portador del terminal. Cuando éste toque la pantalla, al recibir el mensaje, CaptureCam le sacará una foto con la cámara frontal del dispositivo, y nos la enviará por correo electrónico junto con la ubicación en la cual se encontraba dicha persona.

Con esta potente funcionalidad podremos saber si el terminal ha sido realmente robado o si lo ha recogido alguna persona conocida, y esto determinará nuestros próximos pasos.

9. En la opción “Mis datos” puedes consultar todos los datos de la copia de seguridad almacenada en la nube. Puede resultar de utilidad la opción de consultar los “Registros de llamadas” para ver si el portador del terminal ha realizado alguna comunicación desde el teléfono. De igual manera, en la opción “Mensajes de texto” podrás comprobar si se han enviado SMS desde el aparato.

10. Desgraciadamente, no siempre será posible recuperar el dispositivo con todas las ayudas mostradas en los pasos anteriores. En ese caso, existe una última opción llamada “Restablecimiento de fábrica”, que restaura el teléfono al estado de fábrica, eliminando todo su contenido, y al menos te asegurarás de que tu privacidad esté a salvo y tus datos no puedan ser consultados por un desconocido.

Estas instrucciones no garantizan la recuperación del terminal, pero te proporcionan unas potentes herramientas para localizarlo, averiguar la persona que se ha hecho con fu terminal y proteger la información almacenada en el mismo.