Clave única de acceso para el área privada y la APP Mi Movistar

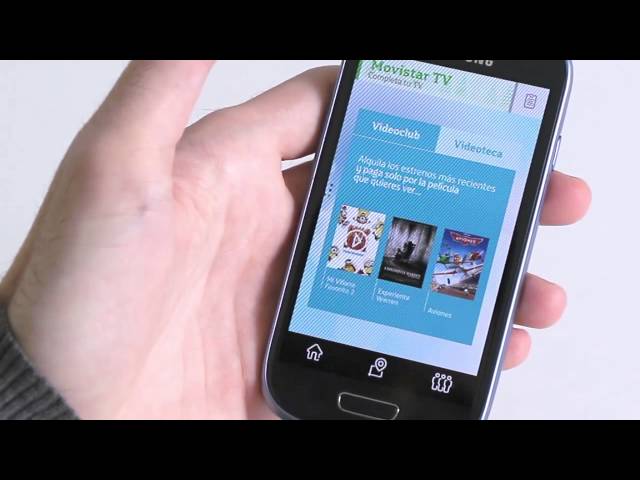

Desde agosto de 2015, ya puedes acceder a la App Mi Movistar también con la misma clave que accedes a la web movistar.es. ¡El mismo usuario y contraseña para acceder a todas las áreas privadas de Mi Movistar (Web y App)! Durante 2 meses y hasta finales de septiembre convivirán las dos opciones de acceso. A partir de ese momento, se quedará un único login, que será el que actualmente tienes en la web. Además de la sencillez del acceso con clave única, la App Mi Movistar ha incorporado nuevas funciones, entre las que descata la posibilidad de visualizar el paquete de MOVISTAR+ contratado así como mejorar la TV desde la propia aplicación. Preguntas frecuentes (FAQs) ¿Puedo utilizar el login del App Actual? SÍ, durante un par meses podrás seguir utilizando el login actual con las mismas funcionalidades que dispones actualmente. Te recomendamos que te registres con las credenciales web y así tendrás acceso al App y la web con las mismas credenciales. ¿Puedo entrar por primera vez sin estar registrado? SÍ, si no te encuentras en WIFI podremos identificar tu teléfono y te permitiremos autentificarte, aunque sólo podrás realizar consultas sobre la línea móvil con la que estas accediendo. Pero te recomendamos que te registres con las credenciales web y así tendrás acceso al App y la web con las mismas credenciales. Si nunca he entrado en el app, ¿cómo lo hago? Si accedes vía red móvil podremos identificar tu teléfono y te permitiremos autentificarte sin estar registrado si así lo decides, aunque solo pódrás realizar consultas sobre la línea móvil con la que estás accediendo. Si te encuentras en WIFI y posees un usuario de la web, tan solo tendrás que autenticarte con dicho usuario. Si no dispones de él, te facilitaremos uno nuevo que podrás utilizar tanto en la web como en el App. ¿Puedo utilizar las credenciales actuales del App y las de la Web? SÍ, desde la pantalla principal elegirás con cual quiere acceder pero te recomendamos que utilices las credenciales web dado que las credenciales del App dejarán de estar operativas en un par de meses. Además así tendrás acceso al App y la web con las mismas credenciales. ¿Puedo utilizar marcar "recuérdame" de la actuales credenciales del App? SÍ, podrás seguir conservando las credenciales actuales de tu App Mi Movistar o de la web desde la pantalla del App usuario movistar.es, pero te recomendamos que utilices las credenciales web dado que las credenciales del App dejarán de estar operativas en un par de meses. Además así tendrás acceso al App y la web con las mismas credenciales. ¿Puedo utilizar mis credenciales de la web de TITULAR? SÍ, podrás utilizar las credenciales de TITULAR DE LINEA con las mismas credenciales que en la web y permitiéndole cambiar de líneas sin necesidad de solicitarle el NIF. Incorporamos en esta versión la posibilidad de ver líneas prepago asociadas al NIF del titular. ¿Puedo utilizar mis credenciales de la web de USUARIO DE LINEA? SÍ, podrás utilizar las credenciales de USUARIO DE LINEA con las mismas credenciales que en la web y permitiéndote ver las opciones propias de su línea. Para cambiar de líneas deberá cerrar la sesión y e introducir las credenciales de la línea que desee ver. ¿Puedo utilizar mis credenciales de la web de USUARIO DE PREPAGO? SÍ, podrás utilizar las credenciales de PREPAGO con las mismas credenciales que en la web y permitiéndote ver las opciones propias de su línea. ¿Puedo utilizar mis credenciales de la web si soy un Profesional (Autónomo)? SÍ, podrás utilizar las credenciales de la web con las mismas credenciales que en la web y permitiéndote ver las opciones propias de uso Profesional también. ¿Puedo utilizar mis credenciales del Hogar (Particulares) y las de mi línea profesional (Empresas)? SÍ, podrás utilizar las credenciales de la web con las mismas credenciales que en la web en la sección de Particulares y Autónomos pero también te permitimos que utilices las credenciales propias de tus líneas de Empresas desde la sección Empresas. ¿Cómo influye que tenga activo el Autologin ON? Si no tienes encendido el WIFI en tu teléfono, podrás entrar en la aplicación con tu Nº Teléfono. Si deseas deshabilitar esta facilidad podrás hacerlo desde el menú izquierdo en Configuración App. Si tienes habilitado en tu terminal el WIFI, no podremos identificarte en la red 3G/4G y utilizaremos los valores de “No cerrar sesión “de las pantallas de Login del App o Login con clave movistar.es ¿Puedo predeterminar alguna de mis líneas? Si eres el titular de las líneas podrás predeterminar una de tus líneas para que sea la primera que puedas utilizar siempre. La línea predeterminada se puede cambiar desde Configuración App tantas veces como quieras. ¿Puedo cambiar la password del App? Puedes cambiar la password de la web y del App desde la pantalla Cambiar contraseña de acceso que encuentra en el menú Configuración App. ¿Puedo utilizar el App Mi Movistar si sólo tengo líneas fijas? Con la unificación de las claves ahora podrás ver también tus líneas fijas aunque no tengas móviles asociados a ellas. Soy un usuario Administrador / Secundario / Empleado con línea de Empresa , ¿qué permisos tengo en el App Mi Movistar? Con la unificación de claves, se heredan también los permisos, si eres administrador o secundario podrás acceder a las secciones de facturación, datos de empresa, bloqueo por robo, etc… ¿Puedo configurar mi paquete de TV con las nuevas credenciales? SÍ, con las claves de Titular de línea podrás contratar los paquetes de TV desde tu App de Mi Movistar. También lo puedes hacer contratarlos si has accedido desde 3G y con las claves de la App pero te solicitaremos los datos. Entra en este enlace y descarga ya la APP Mi Movistar6,9 milVistas2me gusta3ComentariosConsigue un SONY Xperia Z1 Compact participando en el sorteo de la APP La Tienda de Movistar

Saludos amig@s, Ya tenemos ganador del concurso de la APP La Tienda de Movistar con el cual podíais ganar un SONY Xperia Z1 Compact. El Ganador es: ANTONIO MANUEL RODRIGUEZ TRANCHE (BARCELONA) ¡Enhorabuena! ¡Disfruta de tu nuevo smartphone! Gracias a todos los que habéis participado :smileyvery-happy: ¿Qué ventajas te ofrece la App de La Tienda de Movistar? - Disponible en smartphones, tablets Android y IPad (la versión para IPhone está prevista para los próximos meses). - Información siempre actualizada; los contenidos se refrescan automáticamente cada vez que abrimos la aplicación. - Encuentra tu tienda: filtra por distancia, puntos de reparación Express, puntos especializados en autónomos... - Más secciones y contenidos además de oferta comercial: Tu Tienda, Apps Movistar, Servicios Movistar, Mundo Movistar (de momento sólo en Tablets) y muchas nuevas secciones planificadas. - Interactividad: contenidos multimedia, videos e imágenes interactivas, enlaces externos a páginas de interés (promociones, información extra...). Descubre TODO sobre en este post sobre la APP La tienda de Movistar y no dejes de ver este video, una manera más sencilla de conocer de cerca esta aplicación: dBe3kUbd9kg ¡Saludos! ¡Nos vemos por la Comunidad! :smileyvery-happy::smileyvery-happy: 49 milVistas2me gusta11Comentarios

49 milVistas2me gusta11ComentariosApp Movistar+ no carga en TV LG (webOS)

Hola, Me encuentro en Alemania y desde ayer la aplicación movistar de mi TV LG no carga, cuando la intento abrir se queda en la pantalla negra con el logo M+ en blanco un rato hasta que se corta y luego da un error de conexión error:-7 La aplicación ha estado funcionando sin problemas hasta ayer. He probado a desinstalar la aplicación y volverla a instalar, he reseteado el televisor a los valores de fábrica, he desconectado la TV de la corriente por 10 minutos, he reseteado el router a los valores de fábrica, he desconectado el router por 10 minutos. Sigue dando el mismo comportamiento. El resto de aplicaciones de la TV funcionan correctamente (Disney+, Netflix, HBOMax, etc) Desde otros dispositivos (iPad, portátil) funciona sin problemas. He llamado al 1004 y me han dicho que debo mandar un mensaje a través de la Comunidad Movistar. Por favor necesito que me ayuden a solucionar el problema. Muchas gracias.Resuelto2,6 milVistas1me gusta6ComentariosIncidencias con la App movistar+ instalada en TV LG OLED48C16LA

Tengo dos problemas con esta App instalada en una TV LG OLED48C16LA: No es posible ver desde el principio ni “rebobinar” las emisiones que se están emitiendo en directo en las diferentes cadenas de televisión. Solo en alguna rara ocasión funciona con algún canal (quizás por las mañanas) pero no se explica el porqué de unas veces sí y otras no. Además, muchas veces se queda el mensaje “cargando” sobre la emisión en directo. Incluso cuando funciona, no lo hace correctamente, pues el retroceso, avance o “ver desde el principio” lo hacen aleatoriamente, situando la emisión en cualquier punto de la misma que no corresponde con el avance o retroceso que el usuario ha indicado. Los videos grabados y los de U7D no mantienen el punto de reproducción donde dejaste de ver el vídeo de una reproducción a la siguiente, en este u otro dispositivo. Si habías dejado de ver cualquiera de esos vídeos, por ejemplo a la mitad, en este o en otro dispositivo, al abrirlo de nuevo en la app instalada en esta televisión el vídeo comienza siempre desde el principio de la grabación, cosa que no ocurre con otros dispositivos, como una tableta o el descodificador. Por el contrario, sí que se mantiene el punto de reproducción en todos los vídeos del tipo VOD y en estos casos al abrirlos de nuevo se reproducen correctamente desde donde los dejaste de ver la última vez y no desde el principio. Todo esto ocurre en la app de movistar+ instalada en una televisión LG OLED48C16LA. En la actualidad, el 9-3-22, la versión de la app es la 3.11.1 y del webOS 03.21.20 Este problema viene ocurriendo desde que compré el televisor hace unos 6 meses y con distintas versiones de la app y de WebOS anteriores. Al menos, las siguientes: versión app 3.10.6 1080p y con software de WebOS 03.20.80 versión app 3.10.7 1080p y con software de WebOS 03.20.80 y la actual: app 3.11.1 y webOS 03.21.20 He reseteado todo varias veces sin éxito. A saber: desinstalada la app y vuelta a instalar, apagado y encendido el router (y el desco, aunque no debería tener que ver) y reseteado el router. Tampoco los tenía con otra Smart TV también de la marca LG (TV LG 40UF695V) que actualmente no poseo, pero su sistema operativo era NetCast, no webOS. Por cierto, con el descodificador movistar UHD Smart WiFi no tengo ninguno de esos dos problemas que tiene la App, pudiendo avanzar y retroceder sin problemas en las emisiones en directo, así como ver grabaciones desde el punto de última reproducción. Tampoco los tengo con la app de Movistar+ instalada en un iPad y en un iPhone. Agradeceré revisen estas funcionalidades en las nuevas versiones de esta App para este dispositivo para que sean corregidas.Resuelto3,8 milVistas1me gusta22ComentariosNoticias de Seguridad a nivel mundial: boletín nº 110

Formjacking: la nueva amenaza que hace temblar a las tiendas on-line Se llama Formjacking y es la nueva amenaza silenciosa que ya está comprometiendo la seguridad de cientos de tiendas on-line de todo el mundo. Según el nuevo informe anual sobre amenazas informáticas publicado por Symantec, esta técnica se ha convertido en una nueva mina de oro para los cibercriminales, ya que les permite enriquecerse rápidamente sin demasiado esfuerzo. ¿Pero en qué consiste exactamente? El formjacking pasa por trasladar el concepto de cajero manipulado, al mundo virtual. Frente a la manipulación física de un cajero clásico, en el mundo on-line los ciberdelincuentes inyectan código malicioso en una tienda on-line para robar los detalles de las tarjetas de pago de los compradores. Entre los afectados por esta técnica, la compañía de seguridad destaca los casos de multinacionales como British Airways o TicketMaster, si bien asegura, son las tiendas más pequeñas las más expuestas a este tipo de ataques. De hecho Symantec afirma que de media, 4.800 sitios web únicos se ven comprometidos por código de formjacking cada mes. La empresa asegura que bloqueó más de 3,7 millones de ataques sobre puntos finales en 2018. Más información en https://www.muyseguridad.net/ GHIDRA, la herramienta gratuita de la NSA, ya tiene un bug GHIDRA v.9.0 es la nueva herramienta de análisis y reversing de binarios gratuita, publicada estos días en la conferencia RSA y creada por la NSA. En cierta manera compite por el mercado de la conocida IDA. Ghidra funciona sobre Windows, Mac y Linux. Instalar este framework es tan simple como descomprimir el archivo ZIP de la descarga en nuestro equipo. El único requisito para el correcto funcionamiento del software es tener instalada la versión 11 de Java Development Kit o superior. La curiosidad es que a pocos minutos de ser publicada, Matthew Hickey ha encontrado un grave problema de seguridad. Establece el JDWP en modo debug y se pone a la escucha en el puerto 18001 de todas las interfaces. JDWP (Java Debug Wire Protocol) permite ejecutar código arbitrario en el sistema, por lo que, al quedar accesible en cualquier red el sistema queda expuesto. Arreglarlo es sencillo, modificando en la línea que lanza JDWP, el asterisco por 127.0.0.1 en el script que lo lanza. Más información en https://www.theregister.co.uk/ Nueva vulnerabilidad afecta a todas las CPUs Intel, no se puede parchear y no afecta a AMD Después de que Spectre y Meltdown estrenara una larga lista de vulnerabilidades de seguridad en las CPUs de Intel, hoy seguimos sumando para bingo con Spoiler, la última vulnerabilidad descubierta por el Instituto Politécnico de Worcester y la Universidad de Lübeck, que afecta a todas las CPU de Intel, desde las CPU Intel Core de 1ª Generación, que llegaron a mediados de 2006, hasta las más recientes, que incluye la 9ª Generación. Intel Spectre Next Generation Spectre NG 0. Según el informe, el Instituto Politécnico de Worcester y la Universidad de Lübeck ha descubierto un nuevo fallo en la microarquitectura que revela información critica acerca del mapeo de páginas físicas en procesos del espacio de usuarios. “El agujero de seguridad puede ser explotado por un conjunto limitado de instrucciones, que es visible en todas las generaciones de Intel a partir de la primera generación de procesadores Intel Core, independientemente del sistema operativo empleado y también funciona desde máquinas virtuales y entornos de espacio aislado. Más información en https://elchapuzasinformatico.com/ Zero-Day en Google Chrome permite la ejecución remota de código La vulnerabilidad, del tipo corrupción de memoria y que afecta a Windows, MacOS y Linux, habría estado siendo aprovechada por atacantes. Clement Lecigne, del Grupo de Análisis de Amenazas de Google, ha reportado una vulnerabilidad con identificador CVE-2019-5786 que permitiría la ejecución arbitraria de código en la máquina de la víctima, para así tomar su control. Aunque no se han revelado detalles, según Google el fallo habría estado siendo aprovechado por atacantes. Desde Google han decidido restringir los detalles de la vulnerabilidad hasta que la mayoría de usuarios hayan actualizado; lo único que se conoce de momento de este fallo de corrupción de memoria, es que se produce tras intentar acceder a memoria que ya ha sido liberada ("use-after-free"), y que afecta al componente API FileReader. Dicha API, es la encargada de leer ficheros de forma asíncrona desde la máquina del usuario. Debido a la alta gravedad de la vulnerabilidad, se recomienda a todos los usuarios de Google Chrome para las plataformas Windows, MacOS y GNU/Linux, actualizar a la última versión, la cual debe ser igual o superior a 72.0.3626.121. En Windows y MacOS, normalmente estas actualizaciones se encuentran activadas por defecto. Más información en https://unaaldia.hispasec.com/ Desconectados a nivel mundial: Facebook e Instagram estuvieron caídos y WhatsApp tuvo problemas En un miércoles de terror para las comunicaciones y el uso de las redes sociales, WhatsApp se sumó a las fallas de Facebook e Instagram:vusuarios de todo el mundo reportaron problemas con el servicio de mensajería durante 10 horas. Más información en https://tn.com.ar/tecno/f5. App de identificador de llamadas expone información de millones de usuarios La filtración de datos se relaciona con la deficiente seguridad de una implementación de MongoDB. La app de identificador de llamadas Dalil, desarrollada en Arabia Saudita, ha estado filtrando la información de sus usuarios a causa de su implementación de MongoDB, reportan especialistas en seguridad en redes del Instituto Internacional de Seguridad Cibernética. Más de 5 millones de registros han permanecido expuestos en línea por alrededor de diez días. La base de datos fue descubierta por un equipo de expertos en seguridad en redes; los expertos trataron de contactar a la compañía sobre el incidente, aunque esta tarea se ha complicado. “Esta app es usada principalmente por habitantes de Arabia Saudita, Egipto, Palestina e Israel. El motivo de la exposición es que la implementación de MongoDB no contaba con una contraseña”, mencionan los expertos en seguridad en redes. Más información en https://noticiasseguridad.com/ Si estás interesado en temas de seguridad, te recomendamos que accedas a nuestro foro de seguridad. ¡Hasta la próxima semana!1,7 milVistas1me gusta0ComentariosNoticias de Seguridad a nivel mundial: boletín nº 109

Microsoft afirma que los ataques de phishing han aumentado bastante El equipo de seguridad de Microsoft analiza más de 6,500 millones de señales de seguridad al día para identificar tendencias que podrían afectar el entorno digital en el que vivimos. Después de analizar más de 470 mil millones de mensajes de correo electrónico que han sido enviados y recibidos por los clientes de su plataforma Office 365, la compañía informa que los ataques maliciosos de phishing están aumentando, y no por un pequeño margen. Se trata de un masivo 250 por ciento. Peor aún, las técnicas utilizadas por los estafadores son cada vez más competentes y más difíciles de detectar. Más información en https://es.digitaltrends.com/ Nuevos defectos vuelven a habilitar los ataques DMA en una amplia gama de computadoras modernas Los investigadores de seguridad han descubierto una nueva clase de vulnerabilidades de seguridad que afecta a todos los principales sistemas operativos, incluidos Microsoft Windows, Apple macOS, Linux y FreeBSD, lo que permite a los atacantes eludir los mecanismos de protección introducidos para defenderse de los ataques DMA. Conocidos desde hace años, los ataques basados en el acceso directo a la memoria (DMA) permiten que un atacante ponga en peligro una computadora específica en cuestión de segundos al conectar un dispositivo malicioso de conexión en caliente, como una tarjeta de red externa, mouse, teclado, impresora, almacenamiento, y tarjeta gráfica: en el puerto Thunderbolt 3 o el último puerto USB-C. Los ataques basados en DMA son posibles porque el puerto Thunderbolt permite que los periféricos conectados eviten las políticas de seguridad del sistema operativo y la memoria del sistema de lectura / escritura directa que contiene información confidencial, incluidas las contraseñas, los inicios de sesión bancarios, los archivos privados y la actividad del navegador. Más información en https://thehackernews.com. Estas apps de Android te han estado rastreando, incluso cuando tú no lo deseas Aproximadamente 17,000 aplicaciones de Android recopilan información de identificación que crea un registro permanente de la actividad en tu dispositivo, de acuerdo con investigación del International Computer Science Institute. La recopilación de datos parece violar la política del gigante de búsquedas sobre la recopilación de datos que pueden usarse para orientar a los usuarios a la publicidad en la mayoría de los casos, dijeron los investigadores. Las aplicaciones pueden rastrearte vinculando tu ID de publicidad (se conoce como ID Advertising, en inglés), un número único pero cambiable utilizado para personalizar la publicidad, con otros identificadores en tu teléfono que son difíciles –o imposibles– de cambiar. Esos ID están compuestos por identificaciones únicas de tu dispositivo: la dirección MAC, o los números IMEI y Android ID. Menos de un tercio de las aplicaciones que recopilan identificadores toman solo el Advertising ID, según lo que recomienda Google en su documento de prácticas adecuadas para desarrolladores. Más información en https://www.cnet.com/ Nvidia corrige ocho vulnerabilidades críticas Los desarrolladores de procesadores gráficos ofrecen protección contra vulnerabilidades encontradas en sistemas Windows y Linux. Nvidia, compañía especializada en el desarrollo de unidades de procesamiento gráfico, ha incluido una característica inusual en sus nuevos lanzamientos: protección contra ocho vulnerabilidades que podrían ser usadas para desplegar algunas variantes de ciberataque, mencionan expertos en seguridad en redes del Instituto Internacional de Seguridad Cibernética. En una publicación en su blog, la compañía informó sobre su decisión de brindar protección contra la explotación de algunas vulnerabilidades, mismas que varían en alcance. Acorde a expertos en seguridad en redes, estas vulnerabilidades podrían permitir que hackers maliciosos habilitaran ejecución remota de código, escalada de privilegios e incluso generar condiciones de denegación de servicio (DDoS). Estas vulnerabilidades se encuentran en los sistemas Windows, Linux y Solaris. Una de las vulnerabilidades reportadas, rastreada como CVE-2018-6260, permite ataques similares a los conocidos Spectre y Meltdown, mencionan expertos en seguridad en redes; sin embargo, esta falla no ha sido considerada crítica debido a que no es explotable de forma remota. Acorde a Nvidia, es necesario realizar algunas acciones adicionales para corregir por completo esta vulnerabilidad en sistemas operativos Windows y Linux. Más información en https://noticiasseguridad.com/ Nueva vulnerabilidad de escalada de privilegios en cisco Webex Hackers maliciosos podrían explotar una vulnerabilidad en Cisco Webex Meetings para sistemas operativos Windows para elevar sus privilegios y ejecutar comandos arbitrarios usando los privilegios de administrador, reportan especialistas en seguridad en redes del Instituto Internacional de Seguridad Cibernética. Esta vulnerabilidad afecta a todas las versiones de la aplicación Cisco Webex Meetings para equipos de escritorio entre 33.6.4.15 y 33.8.2.7, aunque los expertos no descartan la posibilidad de que versiones anteriores también sean afectadas por esta vulnerabilidad. La vulnerabilidad (CVE-2019-1674) es una inyección de comandos en el sistema operativo pensada para esquivar las nuevas medidas de seguridad de Cisco, implementadas después de corregir un problema de secuestro de DLL encontrado en la misma aplicación anteriormente. Acorde a los expertos en seguridad en redes, CVE-2019-1674 existe debido a la incapacidad del servicio de actualización de Webex para Windows para validar adecuadamente los números de versión de los nuevos archivos. Atacantes locales sin privilegios podrían explotar la vulnerabilidad invocando el comando de servicio de actualización con un comando especialmente diseñado. Los hackers maliciosos podrían explotar esta vulnerabilidad reemplazando el binario de la actualización de esta aplicación con una versión anterior usando la técnica de falsa actualización de software. Posteriormente se genera la escalada de privilegios y los hackers ejecutan comandos arbitrarios con privilegios de administrador. Esta no es la primera ocasión que expertos en seguridad en redes encuentran vulnerabilidades en esta herramienta, aunque no es considerada tan severa como la vulnerabilidad conocida como WebExec, que permite a los atacantes ejecutar comandos de forma remota a través de un componente de una versión vulnerable de Webex. Más información en https://noticiasseguridad.com Si estás interesado en temas de seguridad, te recomendamos que accedas a nuestro foro de seguridad. ¡Hasta la próxima semana!1,2 milVistas1me gusta0ComentariosDemora contenido en web y app móvil

Hola, Me gustaría saber porqué se demora la disponibilidad del contenido una vez ha sido emitido (por ejemplo el capítulo de una serie que hasta 1 o 2 días después de ser emitido no se puede volver a ver) tanto en web, como en la aplicación móvil de Movistar+. Creo que en la TV se puede ver gracias a los 7 últimos días, pero como digo, entrando en la web y por la app, si me he perdido la emisión de algo, tengo que esperar algún día para poder verlo. No me parece algo normal. Gracias933Vistas1me gusta1ComentarioDiseña tú mismo la 'app' de tu negocio con Upplication

Que somos “móviles” ya nadie lo cuestiona. Quien más quien menos tiene un smartphone o una tablet, con los que accede en movilidad a las páginas web de su interés, consulta las noticias o realiza compras online. Pero muchas páginas no son responsive, es decir, no están adaptadas a los dispositivos móviles y no se ven bien, con lo que se pierde visibilidad. Una solución a ese problema es el diseño de una aplicación móvil para tu negocio o tu producto. Hoy en día cualquiera puede crear sencillas apps sin necesidad de programación ni de conocimientos técnicos. Ya no es una tarea exclusiva para programadores, se pueden diseñar rápidamente con herramientas de fácil manejo como Upplication, que permite: Que tu catálogo esté accesible desde cualquier móvil. Que la pasarela de pago quede integrada en cuestión de minutos, con lo que podrás empezar a vender y enviar productos a domicilio casi al instante. Utilizarla como canal de comunicación directo con tu cliente, con envío de notificaciones push. Enviar avisos con las mejores ofertas, eventos o noticias. Ofrecer productos exclusivos, cupones descuento, etc. Venta online, gestión de citas y reservas u otras transacciones. Upplication tiene cinco planes diferentes, cuyas funcionalidades puedes consultar en Movistar. ¡Esperamos que te sea de utilidad!1,4 milVistas1me gusta0ComentariosWhatsApp ofrece una nueva funcionalidad de búsqueda por palabras

La archiconocida aplicación de mensajería WhatsApp vuelve a ser noticia: en esta ocasión por haber implementado una nueva funcionalidad, consistente en búsqueda por palabras en su versión 2.12.143. La búsqueda por palabras, nos permitirá navegar por nuestras conversaciones rastreando una única palabra, mostrándonos todos aquellos resultados de conversaciones en las cuales se haya empleado el término en cuestión. Este acceso específico dentro de nuestro historial, nos ahorrará mucho tiempo a la hora de localizar conversaciones, direcciones, datos concretos... Para ello, simplemente debemos escribir la palabra deseada en la barra de búsqueda de la parte superior de la pantalla (seleccionando el icono de la lupa) para que se nos muestren los resultados (ver imagen de la derecha). La nueva funcionalidad acaba de aparecer (de momento) en la última actualización registrada, la versión 2.12.143 de la aplicación. Todavía NO está disponible para descarga en Google Play por lo que aquellos impacientes que deseen disfrutar ya de la misma deberán entrar en la propia web de WhatsApp y descargarla. Aquí os dejamos el enlace de descarga de la version 2.12.143. Su enorme utilidad, unida a la versión Web de WhatsApp que presentaron a principios de año, mantienen a WhatsApp como el servicio de mensajería móvil más extendido del mundo.3,1 milVistas1me gusta2Comentarios"Travel”, la APP para viajar con tarifas de roaming y contenidos de Tripadvisor

Movistar ha anunciado hoy el lanzamiento de Movistar/O2/Vivo Travel, una nueva experiencia de viajes digital para sus clientes en Europa y Latinoamérica que viajan al extranjero. Travel es una aplicación móvil que incluye tarifas diarias de roaming de datos y el acceso a contenidos de TripAdvisor, el mayor portal de viajes del mundo. Descubre todo lo que te ofrece esta nueva APP en nuestro artículo de la Movisfera: App "Travel”, para viajar con tarifas de roaming y contenidos de Tripadvisor6,7 milVistas1me gusta1Comentario