Soporte Móvil

- Comunidad

- :

- Foros

- :

- Ayuda Técnica

- :

- Soporte Móvil

- :

- Re: Amenazas, virus, malware y hacking del mundo móvil

- Suscribirse a un feed RSS

- Marcar tema como nuevo

- Marcar tema como leído

- Flotar este Tema para el usuario actual

- Favorito

- Suscribir

- Silenciar

- Página de impresión sencilla

Amenazas, virus, malware y hacking del mundo móvil

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Editado 16-08-2016 10:49

Editado 16-08-2016 10:49

Post actualizado con información del usuario @yomiguy a día 16/08/2016

Bienvenidos a este post que nos ayudará a preservar la privacidad y seguridad de nuestros smartphone. Cada vez es más evidente que toda precaución es poca a la hora de usar nuestros dispositivos móviles. Los virus, el malware, la publicidad intrusiva, el phishing... son precisamente amenazas con las que hemos tenido que lidiar prácticamente desde que existe internet. Y dado el salto evolutivo tecnológico que estamos dando en tan poco tiempo era inevitable que todos estos peligros se trasladaran a nuestros dispositivos móviles, que tan importantes para nuestra vida cotidiana son hoy.

Así pues, la idea de este post es ir recogiendo todas las amenazas que vayan surgiendo para nuestros móviles, tablets, etc, con independencia de su sistema operativo (Android, IOS, Windows…) y tenerlo siempre lo más actualizado posible. Estas son las principales amenazas actuales ordenadas de más recientes a más antiguas:

Hummingbad y Fakebank (julio 2016)

Está visto que ni en verano descansan los criminales. Acabando este mes de julio hemos conocido de la existencia de dos potentes versiones de malware que pueden infectar nuestros dispositivos Android.

Uno es "Hummingbad", creado por un grupo de cibercriminales chinos, también creadores del conocido virus Yispecter, y que se descubrió a principios de mes por Check Point. Este virus se instala en nuestro dispositivo android, y mediante un rootkit comienza a instalar sin nuestro conocimiento aplicaciones que generan ingresos publicitarios para los atacantes. Para su eliminación deberemos restaurar nuestro móvil a los valores de fábrica, y para conocer más del mismo podemos consultar el link que hemos señalado anteriormente.

El otro sería "Fakebank", un peligroso malware, incluso más que el anterior, que se instala en nuestros terminales Android, persiguiendo nuestros datos bancarios. Una vez instalado además de conseguir robar nuestros datos bancarios, bloquea todo tipo de llamadas con destino a nuestro banco, que debemos hacer precisamente cuando comprobamos que algo no va bien. Por lo tanto el ataque es doble, pues por un lado nos roba información personal, y por otro nos impide contactar desde nuestro terminal con el banco para bloquear este o cualquier otro ataque. Se descubrió por la empresa Symantec, y de momento se tiene constancia de ataques en Corea del Sur y Rusia, pero no se descarta su extensión a otros países. Para solucionarlo deberíamos desinstalar la aplicación que lo lleve y además hacer un reset de fábrica, sin olvidar instalar siempre las aplicaciones de las tiendas oficiales.

No acabamos sino de empezar el verano y ya tenemos una segunda amenaza recién descubierta para nuestros dispositivos móviles, en este caso en el ecosistema Android. La nueva amenaza, conocida bajo el nombre Godless, ha sido descubierta por la gente de Trend Micro tal y como podéis comprobar en su artículo. En este caso el peligro viene dado por la instalación de aplicaciones maliciosas que llevan un código que permite conseguir acceso root a nuestro dispositivo, instalando de forma totalmente imperceptible otras aplicaciones sin nuestro consentimiento, y de forma remota que pueden desde invadirnos de publicidad hasta espiar nuestro contenido y movimientos.

El problema más importante no queda ahí, y es que el grado de expansión de esta amenaza es amplísimo, pues afecta a todos los dispositivos con Android 5.1 o inferior, es decir, el 90 % del ecosistema Android. Y para colmo, la empresa Trend Micro ha avisado que numerosas de aplicaciones infectadas con este malware se han encontrado en la propia tienda oficial de Google, la cual ha confirmado que ya se han retirado algunas de estas aplicaciones, pero no está de más seguir teniendo siempre las correspondientes precauciones e instalar un buen antivirus.

MOBILE APP COLLUSION (junio 2016)

La amenaza ha recibido el nombre de "mobile app collusion" y como decimos ha sido descubierta por Intel. Básicamente consiste en dividir el código malicioso entre 2 ó más aplicaciones, que instaladas en el mismo dispositivo hacen que se junte el código y afecte así a nuestro terminal. El peligro que conlleva esta nueva amenaza es que normalmente al subir las aplicaciones al Play o Apple Store, éstas se prueban individualmente, pero no en conjunto, por lo que se permitiría que aplicaciones maliciosas en conjunto estuvieran alojadas en las tiendas oficiales actualmente. En el artículo de la propia Intel se habla de consecuencias tan desagradables como robo de información, robo financiero o simplemente problema en el uso de nuestros terminales. Además, como decimos su comprobación no es tarea sencilla, ya que requeriría un análisis minucioso del código de cada app. Confiemos que tanto la gente de Google como la de Apple pueda identificar correctamente aplicaciones de este tipo de sus tiendas y eliminarlas cuanto antes.

Si hasta ahora veíamos cómo Android es el foco de la mayoría de amenazas descubiertas en la red, este mes de abril volvemos a comprobar que la compañía de la manzana no está exenta de fallos y vulnerabilidades que lógicamente también pueden aprovechar los malos.

Hace un tiempo salió la curiosa noticia del fallo de Apple en cuanto a la modificación de la fecha en sus iPhone, de manera que si ésta era cambiada por el 1 de enero de 1970 el móvil quedaba bloqueado sin posibilidad de uso hasta que agotase por completo su batería. Pues bien, el fallo detectado recientemente por KrebsOnSecurity, viene básicamente a utilizar esta vulnerabilidad de iPhone, acompañada del hecho de que estos teléfonos conecten de manera automática a una red Wifi ya conocida.

De este modo, y dado que los teléfonos están comprobando continuamente la fecha y hora, la compañía ha constatado que si se crea un punto de acceso idéntico a los conocidos por el teléfono en cuestión, y se señala la “temible” fecha de 1 de enero de 1970 podemos provocar que el teléfono comience a ralentizarse hasta llegar a bloquearlo. De todos modos, comentan que los de Cupertino ya han sido informados de este error y lo lógico es que sea solucionado en breve.

METAPHOR (marzo 2016)

Para consultar la amenaza en detalle podéis acudir a los siguientes enlaces de AdslZone y Computerhoy donde describen perfectamente el problema y sus consecuencias. Pero a modo de resumen podemos decir que vuelve a consistir como su predecesor en un ataque a una vulnerabilidad del sistema Android por el que mediante una visita a una web con contenido malicioso nuestro terminal puede quedar infectado y ser hackeado en apenas 10 segundos, posibilitando la recepción de videos, como ocurría con la versión original de Stagefright que nos hacen perder el control de nuestro móvil totalmente, quedando todo su contenido expuesto a terceros.

Hasta el momento parece que Google se ha comprometido a reforzar la seguridad de su sistema de comprobación de aplicaciones, pero es sobre todo necesario que los dispositivos actualicen cuanto antes a versiones más recientes para evitar este problema. Esperemos que sólo se quede en un aviso de vulnerabilidad por sus descubridores y no llegue a afectar a demasiados usuarios.

CLICKJACKING (marzo 2016)

Parece que este 2016 se postula como un año muy activo en cuanto a las amenazas se refiere. Si ya vimos cómo empezaba fuerte este nuevo año en los dos meses anteriores, marzo no va a ser una excepción, y en esta ocasión la amenaza viene de la mano del denominado “Clickjacking”. Estamos ante un potente virus, que como ocurre casi siempre, nos afecta sin avisar y actúa sin darnos cuenta. Ha sido descubierto por Skycure, y podemos ver noticias al respecto en las webs de AdslZone y Googlelizados.

Básicamente consiste en una aplicación que explota el menú de accesibilidad de nuestros teléfonos Android. Este menú, que quizás muchos no sepan ni que existe, es muy útil para personas con algún tipo de problema auditivo o de visión, pero también lo usan algunas aplicaciones para facilitarnos algunas características que por defecto no podrían usar. El problema reside en que se ha descubierto que aplicaciones maliciosas pueden llevar en su interior este malware, que por el simple hecho de hacer un click dentro de la misma aplicación estamos habilitando a la misma para acceder a nuestro menú de accesibilidad y otorgándole así unos permisos muy peligrosos, de modo que pueda espiar lo que hacemos en nuestro móvil, leer nuestros sms, mensajes de Whatsapp, correos, contraseñas al ser introducidas con el teclado…, y un sinfín de cosas más. Pero podéis leer con más detenimiento el funcionamiento del virus y ver incluso un breve video explicativo en las webs mencionadas anteriormente.

Sobre la forma de evitarlo, parece que sobre todo afecta a los terminales con Android 4.4 o inferior, así que la recomendación principal es tener nuestro móvil actualizado a la última versión. En segundo lugar, como es lógico y ya se ha dicho en más de una ocasión, no instalar aplicaciones fuera de las tiendas oficiales. Y en tercer lugar, revisar de vez en cuando el menú de accesibilidad de nuestro móvil, ya que si no lo estamos usando para nada en especial debe estar siempre desactivado.

Parece que con el frío han decidido llegar nuevas amenazas a nuestros terminales Android.

En este caso es el turno de Mazarbot, un malware recientemente descubierto por la compañía de seguridad CSIC, que básicamente intenta robar nuestros datos personales, corriendo especial peligro las claves bancarias y demás datos sensibles.

En Xataka podéis encontrar un artículo muy detallado sobre el problema y los modos de evitarlo.

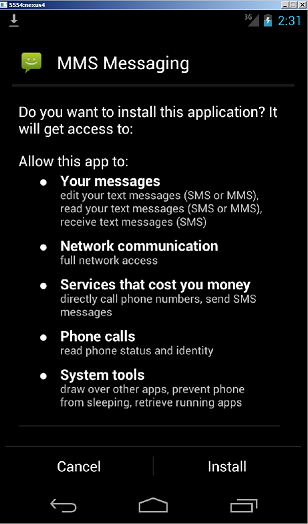

Pero básicamente y para que os hagáis una breve idea consiste en la recepción de un sms en nuestro terminal, que nos animará a instalar una aplicación de mensajería, la cual, una vez instalada conseguirá permisos de administrador con los riesgos que ello conlleva de observar datos personales, enviar sms Premium, instalar aplicaciones no deseadas como el navegador TOR y demás amenazas.

Es cierto, que según los chicos de Xataka aún no ha llegado a España, y que sobre todo se ha visto en Dinamarca por multitud de usuarios desde el viernes 12 de febrero, pero sin duda lo más aconsejable como siempre es no instalar nada en nuestro móvil que no provenga de las tiendas oficiales, y menos aún si es una aplicación sugerida por un sms de un número desconocido.

VULNERABILIDAD DEL KERNEL LINUX “CONFIG_KEYS” (enero 2016)

Parece que el nuevo año comienza como dejamos el anterior, con nuevas amenazas que dejan la seguridad de nuestros terminales al descubierto. En esta ocasión le vuelve a tocar la china a Android, el cual se ha visto sorprendido por una vulnerabilidad bastante grave que tiene su origen en el Kernel Linux que todos los teléfonos y tablets del muñeco verde llevan instalado.

La brecha que supone esta vulnerabilidad consistiría en que las aplicaciones maliciosas que supieran explotarla podrían conseguir acceso root a nuestro móvil y poder hacer así lo que quisieran con él. En realidad el problema fue descubierto en dicho kernel hace ya dos años por la empresa "Perception Point" y que en la actualidad se ha visto su extensión al universo Android como han señalado en sus páginas "Xataka" o "AdslZone". En el caso de Xataka que lo aborda con más detalle, nos exponen 3 requisitos que si cumplimos alguno de ellos no debemos temer por nuestra seguridad, y que son:

- Tener un teléfono Nexus

- Tener Android 5.0 o superior

- Tener un Kernel de Linux inferior a 3.8 (en este caso si tenemos Android 5.0 tampoco sería necesario)

Si no cumplimos ninguno de esos requisitos y nuestro teléfono es relativamente nuevo lo mejor es comprobar si tenemos disponible alguna actualización de sistema, pues parece que Google ya ha dado con la solución y se aplicará a los terminales afectados en forma de actualización.

APLICACIONES CON MALWARE RETIRADAS DE GOOGLE PLAY (enero 2016)

En la web XATAKA podemos comprobar la existencia de una nueva amenaza para nuestros terminales Android. Ésta consiste básicamente en la existencia de nada menos que 13 aplicaciones con un elevado número de descargas en la tienda oficial de Google que contendrían alojado “malware” en su interior.

En el link que hemos compartido viene un poco mejor explicado los distintos tipos de malware que podemos encontrarnos y la verdad es que no debe resultar nada agradable verse infectado, pues comentan que algunas de estas aplicaciones pueden llegar a conseguir acceso root en nuestros móviles, lo cual sería un gran peligro para nosotros.

De todos modos, la buena noticia es que estas aplicaciones maliciosas, que ya fueron descubiertas por LookOut Security, han sido retiradas recientemente por Google de su tienda de aplicaciones, así que si no las teníamos instaladas no corremos riesgo de adquirirlas desde ahora.

Sin embargo, si hemos tenido alguna de ellas instaladas, ante el riesgo tan importante que suponen recomiendan una solución más drástica por si hubieran conseguido acceso root al teléfono, ya que entonces ni con desinstalarlas o hacer reset de fábrica tendríamos suficiente. Tendríamos que volver a instalar la Rom oficial correspondiente a nuestro móvil. Esperemos que Google no vuelva a tener despistes como este en el futuro.

Aquí tenéis la lista de aplicaciones retiradas, comprobadla por si tenéis alguna instalada:

- Cake Blast

- - Jump Planet

- - Honey Comb

- - Crazy Block

- - Crazy Jelly

- - Tiny Puzzle

- - Ninja Hook

- - Piggy Jump

- - Just Fire

- - Eat Bubble

- - Hit Planet

- - Cake Tower

- - Drag Box

FALLO EN CHROME (noviembre 2015)

Recientemente ha sido descubierto otro fallo de gran importancia relacionado con el ecosistema Android, y éste concretamente tiene que ver con su navegador por excelencia, como es Chrome. Esta vulnerabilidad ha sido revelada en el evento de MobilePwn2Own que organiza PacSec por Guang Gong tras varios meses de investigación según él mismo ha confesado.

El problema radica en que no es una vulnerabilidad compleja, sino un simple exploit, que por el hecho de visitar un link con nuestro navegador Chrome, podemos dar acceso completo a nuestro terminal Android a un tercero con malas intenciones. Guang Gong realizó la demostración llegando a instalar un juego en un Nexus 6 del que tomó el control, pero imaginemos lo que podría llegar a ocasionar alguien con malas intenciones…Se trata de una vulnerabilidad en la versión 8 de Javascript y que todo móvil Android puede sufrirlo. Esperemos por tanto una rápida actualización de nuestros terminales, y por lo pronto dejar un poco de lado Chrome si es el navegador que usamos, para utilizar otro alternativo.

YISPECTER (Noviembre 2015)

La más reciente amenaza para Apple es YiSpecter. Es un nuevo tipo de malware que afecta a todo tipo de usuarios, con Jailbreak o sin él, algo que hasta ahora era complicado debido a la fuerte seguridad de Apple.

Es de suponer que Apple dará con la solución cuanto antes, pues el problema está en su sistema operativo, pero el usuario también debe concienciarse del uso de su móvil y recordar siempre instalar las aplicaciones y certificados de sitios de confianza.

XCODEGHOST (Septiembre 2015)

En septiembre de 2015 se descubrió que numerosas aplicaciones de la App Store de China contenían un código malicioso por el que se recopilaba y enviaba a terceros información de los usuarios de dichas apps.

Aquí podéis encontrar información más detallada.

El problema radicaba en que los desarrolladores de estas aplicaciones en lugar de usar las herramientas oficiales de Apple (Xcode) usaban otra modificada que contenían precisamente el software malicioso introduciéndolo involuntariamente en sus apps finales. Apple ha confirmado haber retirado numerosas apps infectadas, si bien se elaboró un listado con todas las que se vieron afectadas por el problema que podéis consultar aquí. En principio en la tienda de Apple aquí en España no debería haber este problema, pero si tenéis alguna de las apps de la lista deberíais comprobar que las tenéis actualizadas a la versión más reciente y si no tiene una actualización reciente, lo más recomendable sería desinstalarlas por el momento.

STAGEFRIGHT (v1.0 abril 2015, v2.0 octubre 2015)

Básicamente consiste en la posibilidad de ser hackeados en nuestro terminal por la simple recepción de un “mensaje multimedia” o “mms”. El hecho de recibir este mensaje activa un código malicioso que permite que terceros se hagan con el control de nuestro móvil, llegando a ser capaces de borrar remotamente el mensaje, y así no darnos ni cuenta de que hemos sido infectados, con todo lo que esto conlleva de acceso a nuestras redes sociales, correos, mensajes, WhatsApp, contraseñas, cuentas bancarias… En Movisfera ya se hicieron eco de esta amenaza a principios de octubre.

Recientemente se detectó una nueva versión de la amenaza, a la que han llamado "Stagefright 2.0".

En esta ocasión resulta incluso más peligroso porque el riesgo viene de algo tan comúnmente utilizado como son los archivos mp3 y mp4, es decir, la música y los videos o películas. Por el simple hecho de descargar en nuestro móvil o reproducir uno de estos archivos con el código malicioso podemos resultar infectados y toda nuestra privacidad quedar expuesta. Google ya cuenta con una actualización para su gama Nexus, en la que además de solucionar Stagefright 2.0 soluciona hasta otras 30 vulnerabilidades.

El objetivo de este post es publicar los peligros más recientes que podemos encontrar en el uso de nuestros dispositivos móviles, asi como comunicar recomendaciones o precauciones para que estemos a salvo.

Serán bienvenidas todas las noticias sobre amenazas que queráis compartir en este post, que podemos ir actualizando conforme vayan surgiendo, sean de Android, de IOS, de Windows, o de cualquier otro sistema operativo móvil.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Hola yomiguy, buenos días:

Gracias por la información y por la iniciativa; seguro que será de gran utilidad:)

Saludos,

Si necesitas soporte técnico en averías de Móvil, Fijo, Movistar+ o Internet Fijo (cobre o fibra), puedes acceder a nuestro apartado de Soporte Técnico o rellenar este formulario. También puedes contactar con nosotros llamando al 1002.

Para información sobre nuestros Servicios Móvil , Ofertas Móvil, Móviles , Tarifas móvil y Ofertas visita Movistar

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

RaquelC-movistar escribió:Hola yomiguy, buenos días:

Gracias por la información y por la iniciativa; seguro que será de gran utilidad:)

Saludos,

Gracias a ti Raquel!! 😉

Espero que entre todos podamos tenerlo bien actualizado y no se nos cuele ningún intruso en nuestros móviles y podamos disfrutarlos como Dios manda! jejeje 😉

Un saludo!!

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Editado 30-07-2018 14:36

Editado 30-07-2018 14:36

Hola!

Gracias por la información. Cada vez la cosa está peor....

Todo ésto que explicáis sobre las amenzas se podría evitar con algún tipo de aplicación??

Alguien me podría recomendar cuáles son los mejores antivirus gratis para teléfonos Android.

Muchísimas gracias de antemano

(mensaje editado por infringir las Condiciones de servicio de la Comunidad)

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Hola @Godolseo la verdad es que últimamente hay muchas amenazas sueltas por ahí, y sí que es verdad que hay antivirus que usa mucho la gente, como avg, avast o norton, entre otros.

Los puedes buscar si estás interesado en google play y probarlos para quedarte el que más te guste, yo probé en su momento Avast y me fue bien. Aunque como se comenta en algunas de las amenazas, lo más importante es tener mucho cuidado con lo que se descarga e instala en el movil, y sobre todo que proceda de fuentes fiables como Google play en caso de Android o la Store de Apple.

Con ese consejo y tener siempre tu móvil actualizado a la última versión será muy difícil que te veas infectado 😉

De todos modos pronto habrá un decálogo de consejos en la movisfera y pondré un link aquí por si estáis interesados en echarle un vistazo 😉 así como más adelante unos consejos sobre cómo proceder si finalmente nos viéramos infectados, que esperemos no llegue el caso 😉

Un saludo

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Nueva actualización de este mes de febrero con el malware mazarbot amenazando nuestros datos personales del móvil. Consultar el primer post 😉

Salu2! 🙂

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

un hábito saludable sería: no dejar los buscadores activos, no usar el movil en modo "almacenamiento masivo" y apagarlo por las noches (horas habituales de descanzo) B-)

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

MolinaMauraVictor escribió:un hábito saludable sería: no dejar los buscadores activos, no usar el movil en modo "almacenamiento masivo" y apagarlo por las noches (horas habituales de descanzo) B-)

Buen apunte compi!! 😉

Pues ya volvemos a actualizar el post con una nueva, aunque seguro no la última amenaza para nuestros dispositivos Android 😉 Se trata del denominado "clickjacking".

Echad un ojo al principio del post 😉

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Tenemos nueva actualización de la lista de amenazas!! Segunda del mes de marzo... (vaya ritmo se meten los malos jejeje)

En este caso se conoce como Metaphor. Al inicio del post podeis informaros 😉

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Nueva actualización del mes de abril!!!

Echad un ojo al primer post que hemos actualizado la información con un pequeño detalle de los iphone para este mes de abril 😉

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Nueva actualización del mes de junio!

Echad un vistazo al primer post para ver la nueva amenaza de Android e IOS 😉

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

¡Hola yomiguy!

Le echaremos un vistazo, muchísimas gracias por el post, seguramente el resto de usuarios de la Comunidad te lo agradecerán también.

Saludos

Saludos

Si necesitas soporte técnico en averías de Móvil, Fijo, Movistar+ o Internet Fijo (cobre o fibra), puedes acceder a nuestro apartado de Soporte Técnico o rellenar este formulario. También puedes contactar con nosotros llamando al 1002.

Para información sobre nuestros Servicios Móvil , Ofertas Móvil, Móviles , Tarifas móvil y Ofertas visita Movistar

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Ojo que tenemos nueva amenaza otra vez en este mes de junio!

Esta ocasión los afectados son casi todos los terminales con Android. Podéis leerlo en el primer post 😉 se trata de Godless.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Muy buen post ![]()

Una recomendación para los usuarios de Android, ya que la Apple Store suele revisar más el código, es esperar un poco antes de descargarse la app. Siempre va a haber alguien que examine el código para ver si es viable descargarselo o contiene algún malware. Hay gente que con el Android 6.0 se siente más seguro por el tema de poder bloquear accesos a las apps pero está tan mal hecho que es como poner una puerta de madera sin paredes![]()

Lo dicho, un saludo y muy buen post. Gracias.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Editado 09-08-2016 23:19

Editado 09-08-2016 23:19

Hola de nuevo ASTROCK, es un placer,

gracias por tus aportes y reconocer la excelente labor que realiza nuestro compañero yomiguy.

Un salud![]() cordial.

cordial.

No olvides pasar por nuestra seccion de Ayuda, para resolver de forma rapida y sencilla, las consultas o dudas que te puedan surgir, en relacion con los productos y servicios de Movistar; recuerda que tambien dispones de un buscador (ubicado en la parte superior de la web de la Comunidad), para asi obtener informacion sobre miles de consultas ya resueltas, similares a la tuya.

Te invitamos a que te presentes en nuestro Foro de Bienvenida, para conocer a mas usuarios y estar al dia sobre nuevos productos, servicios e innovaciones tecnologicas.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Gracias a vosotros compis! La verdad es que con todo lo que pasa últimamente viene bien tener en un sitiolocalizadas las amenazas más recientes 😉

Y muy buen apunte en tuyo Astrock 🙂 a mi tampoco me suele gustar hacer de conejillo de indias con una aplicación recién salida. Lo suyo es esperar a que la vea la gente y haya buenas opiniones de todos 😉

Queda pendiente una de julio que supongo que ya mismo estará 😉

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Muy buena la informacion pero te olvidas del principal problema cuando nos hackean un dispositivo movil, que no es mas que la ignorancia, hay que tener cuidado con que programas o softwares nos descargamos, somos nosotros mismos la mayoría de las veces los que con nuestros actos infectamos nuestros moviles , julius un hacker ético lo explica en su blog, os aconsejo leías bien este articulos, te da consejos muy buenos sobre como nos espian y hackean nuestros aparatos y sin que nos demos cuenta, http://www.como-espiar.com/mil-maneras-de-ser-espiados-a-traves-de-dispositivos/

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

Editado 21-03-2019 13:56

Editado 21-03-2019 13:56

Yo durante mucho tiempo he estado usando antivirus y demás pero no me servian para mucho. Una vez que quería meterte el virus en el móvil lo hacián. Ahora curiosamente yo trabajo en el black hat jaja Si os interesa he escrito un post sobre el tema podéis leerlo aquí:

https://www.danicollada.com/